FTP常日用为难刁难远程做事器进行管理,范例运用便是对web系统进行管理。一旦FTP密码透露就直接威胁web系统安全,乃至黑客通过提权可以直接掌握做事器。这里阐发渗透FTP做事器的几种方法。

(1)根本爆破:ftp爆破工具很多,这里我推owasp的Bruter,hydra以及msf中的ftp爆破模块。

(2) ftp匿名访问:用户名:anonymous 密码:为空或者任意邮箱。

(3)后门vsftpd :version 2到2.3.4存在后门漏洞,攻击者可以通过该漏洞获取root权限。(https://www.freebuf.com/column/143480.html)

(4)嗅探:ftp利用明文传输技能(但是嗅探给予局域网并须要欺骗或监听网关),利用Cain进行渗透。

(5)ftp远程代码溢出。(https://blog.csdn.net/weixin_42214273/article/details/82892282)

(6)ftp跳转攻击。(https://blog.csdn.net/mgxcool/article/details/48249473)

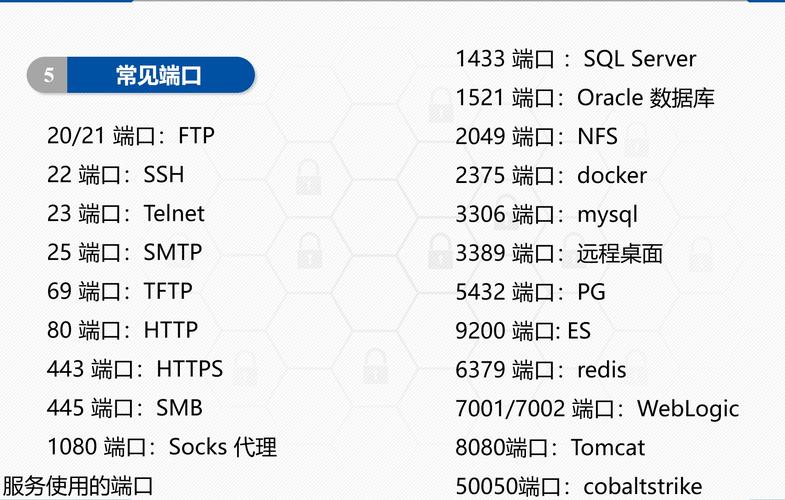

22端口渗透阐发SSH 是协议,常日利用 OpenSSH 软件实现协议运用。SSH 为 Secure Shell 的缩写,由 IETF 的网络事情小组(Network Working Group)所制订;SSH 为建立在运用层和传输层根本上的安全协议。SSH 是目前较可靠,专为远程登录会话和其它网络做事供应安全性的协议。利用 SSH 协议可以有效防止远程管理过程中的信息透露问题。

(1)弱口令,可利用工具hydra,msf中的ssh爆破模块。

(2)防火墙SSH后门。(https://www.secpulse.com/archives/69093.html)

(3)28退格 OpenSSL

(4)openssh 用户列举 CVE-2018-15473。(https://www.anquanke.com/post/id/157607)

23端口渗透阐发telnet是一种旧的远程管理办法,利用telnet工具登录系统过程中,网络上传输的用户和密码都因此明文办法传送的,黑客可利用嗅探技能截获到此类密码。

(1)暴力破解技能是常用的技能,利用hydra,或者msf中telnet模块对其进行破解。

(2)在linux系统中一样平常采取SSH进行远程访问,传输的敏感数据都是经由加密的。而对付windows下的telnet来说是薄弱的,由于默认没有经由任何加密就在网络中进行传输。利用cain等嗅探工具可轻松截获远程登录密码。

25/465端口渗透阐发smtp:邮件协议,在linux中默认开启这个做事,可以向对方发送钓鱼邮件。

默认端口:25(smtp)、465(smtps)

(1)爆破:弱口令

(2)未授权访问

53端口渗透阐发53端口是DNS域名做事器的通信端口,常日用于域名解析。也是网络中非常关键的做事器之一。这类做事器随意马虎受到攻击。对付此端口的渗透,一样平常有三种办法。

(1)利用DNS远程溢出漏洞直接对其主机进行溢出攻击,成功后可直接得到系统权限。(https://www.seebug.org/vuldb/ssvid-96718)

(2)利用DNS欺骗攻击,可对DNS域名做事器进行欺骗,如果黑客再合营网页木马进行挂马攻击,无疑是一种杀伤力很强的攻击,黑客可不费吹灰之力就掌握内网的大部分主机。这也是内网渗透惯用的技法之一。(https://baijiahao.baidu.com/s?id=1577362432987749706&wfr=spider&for=pc)

(3)谢绝做事攻击,利用谢绝做事攻击可快速的导致目标做事器运行缓慢,乃至网络瘫痪。如果利用谢绝做事攻击其DNS做事器。将导致用该做事器进行域名解析的用户无法正常上网。(http://www.edu.cn/xxh/fei/zxz/201503/t20150305_1235269.shtml)

(4)DNS挟制。(https://blog.csdn.net/qq_32447301/article/details/77542474)

80端口渗透阐发80端口常日供应web做事。目前黑客对80端口的攻击范例是采取SQL注入的攻击方法,脚本渗透技能也是一项综合性极高的web渗透技能,同时脚本渗透技能对80端口也构成严重的威胁。

(1)对付windows2000的IIS5.0版本,黑客利用远程溢出直接对远程主机进行溢出攻击,成功后直接得到系统权限。

(2)对付windows2000中IIS5.0版本,黑客也考试测验利用‘Microsoft IISCGI’文件名缺点解码漏洞攻击。利用X-SCAN可直接探测到IIS漏洞。

(3)IIS写权限漏洞是由于IIS配置不当造成的安全问题,攻击者可向存在此类漏洞的做事器上传恶意代码,比如上传脚本木马扩大掌握权限。

(4)普通的http封包是没有经由加密就在网络中传输的,这样就可通过嗅探类工具截取到敏感的数据。如利用Cain工具完成此类渗透。

(5)80端口的攻击,更多的是采取脚本渗透技能,利用web运用程序的漏洞进行渗透是目前很盛行的攻击办法。

(6)对付渗透只开放80端口的做事器来说,难度很大。利用端口复用工具可办理此类技能难题。

(7)CC攻击效果不及DDOS效果明显,但是对付攻击一些小型web站点还是比较有用的。CC攻击可使目标站点运行缓慢,页面无法打开,有时还会爆出web程序的绝对路径。

135端口渗透阐发135端口紧张用于利用RPC协议并供应DCOM做事,通过RPC可以担保在一台打算机上运行的程序可以顺利地实行远程打算机上的代码;利用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。同时这个端口也爆出过不少漏洞,最严重的便是缓冲区溢出漏洞,曾经猖獗一时的‘冲击波’病毒便是利用这个漏洞进行传播的。对付135端口的渗透,黑客的渗透方法为:

(1)查找存在RPC溢出的主机,进行远程溢出攻击,直接得到系统权限。如用‘DSScan’扫描存在此漏洞的主机。对存在漏洞的主机可利用‘ms05011.exe’进行溢出,溢出成功后得到系统权限。(https://wenku.baidu.com/view/68b3340c79563c1ec5da710a.html)

(2)扫描存在弱口令的135主机,利用RPC远程过程调用开启telnet做事并登录telnet实行系统命令。系统弱口令的扫描一样平常利用hydra。对付telnet做事的开启可利用工具kali链接。(https://wenku.baidu.com/view/c8b96ae2700abb68a982fbdf.html)

139/445端口渗透阐发139端口是为‘NetBIOS SessionService’供应的,紧张用于供应windows文件和打印机共享以及UNIX中的Samba做事。445端口也用于供应windows文件和打印机共享,在内网环境中利用的很广泛。这两个端口同样属于重点攻击工具,139/445端口曾涌现过许多严重级别的漏洞。下面阐发渗透此类端口的基本思路。

(1)对付开放139/445端口的主机,一样平常考试测验利用溢出漏洞对远程主机进行溢出攻击,成功后直接得到系统权限。利用msf的ms-017永恒之蓝。(https://blog.csdn.net/qq_41880069/article/details/82908131)

(2)对付攻击只开放445端口的主机,黑客一样平常利用工具‘MS06040’或‘MS08067’.可利用专用的445端口扫描器进行扫描。NS08067溢出工具对windows2003系统的溢出十分有效,工具基本利用参数在cmd下会有提示。(https://blog.csdn.net/god_7z1/article/details/6773652)

(3)对付开放139/445端口的主机,黑客一样平常利用IPC$进行渗透。在没有利用特点的账户和密码进行空连接时,权限是最小的。得到系统特定账户和密码成为提升权限的关键了,比如得到administrator账户的口令。(https://blog.warhut.cn/dmbj/145.html)

(4)对付开放139/445端口的主机,可利用共享获取敏感信息,这也是内网渗透中网络信息的基本路子。

1433端口渗透阐发1433是SQLServer默认的端口,SQL Server做事利用两个端口:tcp-1433、UDP-1434.个中1433用于供SQLServer对外供应做事,1434用于向要求者返回SQLServer利用了哪些TCP/IP端口。1433端口常日遭到黑客的攻击,而且攻击的办法层出不穷。最严重的莫过于远程溢出漏洞了,如由于SQL注射攻击的兴起,各种数据库时候面临着安全威胁。利用SQL注射技能对数据库进行渗透是目前比较盛行的攻击办法,此类技能属于脚本渗透技能。

(1)对付开放1433端口的SQL Server2000的数据库做事器,黑客考试测验利用远程溢出漏洞对主机进行溢出测试,成功后直接得到系统权限。(https://blog.csdn.net/gxj022/article/details/4593015)

(2)暴力破解技能是一项经典的技能。一样平常破解的工具都是SA用户。通过字典破解的办法很快破解出SA的密码。(https://blog.csdn.net/kali_linux/article/details/50499576)

(3)嗅探技能同样能嗅探到SQL Server的登录密码。

(4)由于脚本程序编写的不严密,例如,程序员对参数过滤不严等,这都会造成严重的注射漏洞。通过SQL注射可间接性的对数据库做事器进行渗透,通过调用一些存储过程实行系统命令。可以利用SQL综合利用工具完成。

1521端口渗透阐发1521是大型数据库Oracle的默认监听端口,估计新手还对此端口比较陌生,平时大家打仗的比较多的是Access,MSSQL以及MYSQL这三种数据库。一样平常大型站点才会支配这种比较昂贵的数据库系统。对付渗透这种比较繁芜的数据库系统,黑客的思路如下:

(1)Oracle拥有非常多的默认用户名和密码,为了得到数据库系统的访问权限,破解数据库系统用户以及密码是黑客必须攻破的一道安全防线。

(2)SQL注射同样对Oracle十分有效,通过注射可得到数据库的敏感信息,包括管理员密码等。

(3)在注入点直接创建java,实行系统命令。

(4)https://www.leiphone.com/news/201711/JjzXFp46zEPMvJod.html

2049端口渗透阐发NFS(Network File System)即网络文件系统,是FreeBSD支持的文件系统中的一种,它许可网络中的打算机之间通过TCP/IP网络共享资源。在NFS的运用中,本地NFS的客户端运用可以透明地读写位于远端NFS做事器上的文件,就像访问本地文件一样。如今NFS具备了防止被利用导出文件夹的功能,但遗留系统中的NFS做事配置不当,则仍可能遭到恶意攻击者的利用。

未授权访问:

(https://www.freebuf.com/articles/network/159468.html) (http://www.secist.com/archives/6192.htm)

3306端口渗透阐发3306是MYSQL数据库默认的监听端口,常日支配在中型web系统中。在海内LAMP的配置是非常盛行的,对付php+mysql构架的攻击也是属于比较热门的话题。mysql数据库许可用户利用自定义函数功能,这使得黑客可编写恶意的自定义函数对做事器进行渗透,末了取得做事器最高权限。对付3306端口的渗透,黑客的方法如下:

(1)由于管理者安全意识淡薄,常日管理密码设置过于大略,乃至为空口令。利用破解软件很随意马虎破解此类密码,利用破解的密码登录远程mysql数据库,上传布局的恶意UDF自定义函数代码进行注册,通过调用注册的恶意函数实行系统命令。或者向web目录导出恶意的脚本程序,以掌握全体web系统。

(2)功能强大的‘cain’同样支持对3306端口的嗅探,同时嗅探也是渗透思路的一种。

(3)SQL注入同样对mysql数据库威胁巨大,不仅可以获取数据库的敏感信息,还可利用load_file()函数读取系统的敏感配置文件或者从web数据库链接文件中得到root口令等,导出恶意代码到指定路径等。

3389端口渗透阐发3389是windows远程桌面做事默认监听的端口,管理员通过远程桌面对做事器进行掩护,这给管理事情带来的极大的方便。常日此端口也是黑客们较为感兴趣的端口之一,利用它可对远程做事器进行掌握,而且不须要其余安装额外的软件,实现方法比较大略。当然这也是系统合法的做事,常日是不会被杀毒软件所查杀的。利用‘输入法漏洞’进行渗透。

(1)对付windows2000的旧系统版本,利用‘输入法漏洞’进行渗透。

(2)cain是一款超级的渗透工具,同样支持对3389端口的嗅探。

(3)Shift粘滞键后门:5次shift后门

(4)社会工程学常日是最恐怖的攻击技能,如果管理者的统统习气和规律被黑客摸透的话,那么他管理的网络系统会由于他的弱点被渗透。

(5)爆破3389端口。这里还是推举利用hydra爆破工具。

(6)ms12_020去世亡蓝屏攻击。(https://www.cnblogs.com/R-Hacker/p/9178066.html)

(7)https://www.cnblogs.com/backlion/p/9429738.html

4899端口渗透阐发4899端口是remoteadministrator远程掌握软件默认监听的端口,也便是平时常说的radmini影子。radmini目前支持TCP/IP协议,运用十分广泛,在很多做事器上都会看到该款软件的影子。对付此软件的渗透,思路如下:

(1)radmini同样存在不少弱口令的主机,通过专用扫描器可探测到此类存在漏洞的主机。

(2)radmini远控的连接密码和端口都是写入到注册表系统中的,通过利用webshell注册表读取功能可读取radmini在注册表的各项键值内容,从而破解加密的密码散列。

5432端口渗透阐发PostgreSQL是一种特性非常完好的自由软件的工具–关系型数据库管理系统,可以说是目前天下上最前辈,功能最强大的自由数据库管理系统。包括kali系统中msf也利用这个数据库;浅谈postgresql数据库攻击技能 大部分关于它的攻击依旧是sql注入,以是注入才是数据库不变的话题。

(1)爆破:弱口令:postgres postgres

(2)缓冲区溢出:CVE-2014-2669。(http://drops.xmd5.com/static/drops/tips-6449.html)

(3)远程代码实行:CVE-2018-1058。(https://www.secpulse.com/archives/69153.html)

5631端口渗透阐发5631端口是著名远程掌握软件pcanywhere的默认监听端口,同时也是天下领先的远程掌握软件。利用此软件,用户可以有效管理打算机并快速办理技能支持问题。由于软件的设计毛病,使得黑客可随意下载保存连接密码的.cif文件,通过专用破解软件进行破解。这些操作都必须在拥有一定权限下才可完成,至少通过脚本渗透得到一个webshell。常日这些操作在黑客界被称为pcanywhere提权技能。

PcAnyWhere提权(https://blog.csdn.net/Fly_hps/article/details/80377199)

5900端口渗透阐发5900端口是精良远程掌握软件VNC的默认监听端口,此软件由著名的AT&T的欧洲研究实验室开拓的。VNC是在基于unix和linux操作系统的免费的开放源码软件,远程掌握能力强大,高效实用,其性能可以和windows和MAC中的任何一款掌握软件媲美。对付该端口的渗透,思路如下:

(1)VNC软件存在密码验证绕过漏洞,此高危漏洞可以使得恶意攻击者不须要密码就可以登录到一个远程系统。

(2)cain同样支持对VNC的嗅探,同时支持端口修正。

(3)VNC的配置信息同样被写入注册表系统中,个中包括连接的密码和端口。利用webshell的注册表读取功能进行读取加密算法,然后破解。

(4)VNC谢绝做事攻击(CVE-2015-5239)。(http://blogs.360.cn/post/vnc%E6%8B%92%E7%BB%9D%E6%9C%8D%E5%8A%A1%E6%BC%8F%E6%B4%9Ecve-2015-5239%E5%88%86%E6%9E%90.html)

(5)VNC权限提升(CVE-2013-6886)。

6379端口渗透阐发Redis是一个开源的利用c措辞写的,支持网络、可基于内存亦可持久化的日志型、key-value数据库。关于这个数据库这两年还是很火的,暴露出来的问题大概多。特殊是前段韶光暴露的未授权访问。

(1)爆破:弱口令

(2)未授权访问+合营ssh key提权。(http://www.alloyteam.com/2017/07/12910/)

7001/7002端口渗透阐发7001/7002常日是weblogic中间件端口

(1)弱口令、爆破,弱密码一样平常为weblogic/Oracle@123 or weblogic

(2)管理后台支配 war 后门

(3)SSRF

(4)反序列化漏洞

(5)weblogic _ uachttps : // github . com / vulhub /vulhub /tree /master /weblogic/ ssrfhttps: // bbs . pediy.com/thread-224954.htmhttps://fuping.site/2017/06/05/Weblogic-Vulnerability-Verification/https://blog.gdssecurity.com/labs/2015/3/30/weblogic-ssrf-and-xss-cve-2014-4241-cve-2014-4210-cve-2014-4.html

8080端口渗透阐发8080端口常日是apache_Tomcat做事器默认监听端口,apache是天下利用排名第一的web做事器。海内很多大型系统都是利用apache做事器,对付这种大型做事器的渗透,紧张有以下方法:

(1)Tomcat远程代码实行漏洞(https://www.freebuf.com/column/159200.html)

(2)Tomcat任意文件上传。(http://liehu.tass.com.cn/archives/836)

(3)Tomcat远程代码实行&信息透露。(https://paper.seebug.org/399/)

(4)Jboss远程代码实行(http://mobile.www.cnblogs.com/Safe3/archive/2010/01/08/1642371.html)

(5)Jboss反序列化漏洞。(https://www.zybuluo.com/websec007/note/838374)

(6)Jboss漏洞利用。(https://blog.csdn.net/u011215939/article/details/79141624)

27017端口渗透阐发MongoDB,NoSQL数据库;攻击方法与其他数据库类似。

(1)爆破:弱口令

(2)未授权访问;(http://www.cnblogs.com/LittleHann/p/6252421.html)

(3)http://www.tiejiang.org